Check Point:黑客趁FIFA 2026開賽前展開攻勢

隨着距離2026年國際足球總會 (FIFA) 世界盃的倒數開始,Check Point軟件技術的網絡威脅情報部門Check Point Research發布的新研究揭示,犯罪份子正在建立數千個冒充網域、殭屍網絡和網絡釣魚工具,偽裝成國際足球總會及球賽主辦城市的官方資產,意圖利用球迷的熱情破壞售票系統,並從這場全球最大型的體育賽事中獲得收益。

初期佈局:詐騙基礎設施已啟動

自2025年8月1日起,Check Point已識別出超過4,300個新註冊網域,分別冒充FIFA、「世界盃」或主辦城市名稱,如達拉斯、邁阿密、多倫多及墨西哥城。這些網域並非由一般用戶或企業自發註冊而自然增加,而是同一時間波段地出現。它們通常會使用相同的DNS基礎設施,並集中在幾個支持大量註冊的域名註冊商,如 GoDaddy、Namecheap、Dynadot和Gname。

令人擔憂的是,許多網域是為了長期使用而設計,甚至包含「FIFA 2030」及「FIFA 2034」等字樣。這種「網域老化」策略讓詐騙者能隨時間建立可信度,是品牌濫用的常見手法。

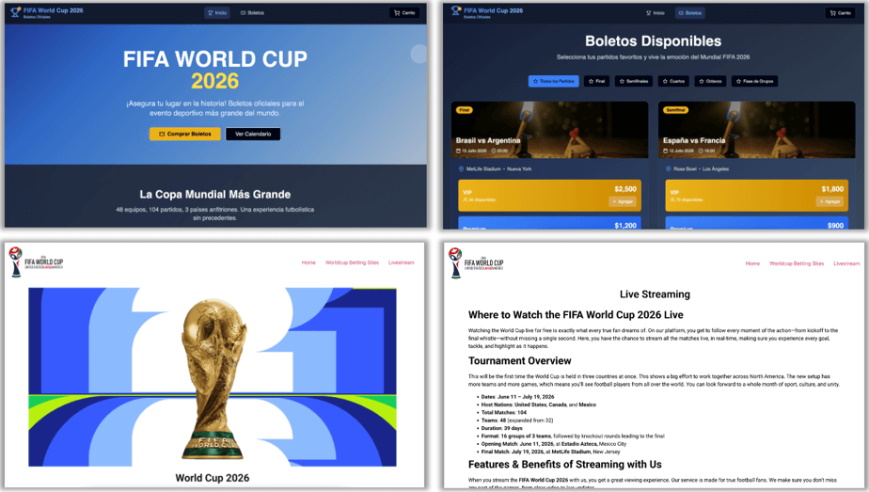

即時風險:售票釣魚攻勢即將來襲

FIFA 2026的首輪售票階段已經結束。而第二階段的售票登記時間為10月27日至31日,球迷將於11月中至12月初獲通知購票時間。這段時間正是網絡犯罪份子採取行動的理想時機。

犯罪份子預計將發送大量釣魚郵件、偽造的票務確認信及假冒的排隊網站,而發送的時間亦會精準對應國際足球總會的官方時間表。當人們處於高度期待與緊迫的情緒下,詐騙成功率亦會隨之提高。

Check Point軟件安全分析師Amit Weigman表示:「我們看到的不是零星的網絡犯罪案件,而是有規模的基礎設施建設,目的是在世界盃開賽前就利用全球關注度進行網絡攻擊。犯罪份子並不會等待到2026年才展開行動,他們的犯罪計畫緊貼着國際足球總會的時間表。」

Check Point Research 的發現

- 超過 4,300 個與 FIFA 相關的網域在不到 60 天內出現,註冊高峰期為 8 月 8 日至 12 日及 9 月初。

- 在集中的網域註冊商註冊(如 GoDaddy、Namecheap、Gname 和 Dynadot),從而自動化批量註冊。

- 針對目標受眾設定語言,例如在推廣假冒的串流平台使用英語,設計虛假的票務與商品販售活動時使用西班牙文與葡萄牙文,在歐洲市場則使用法文。

- 最常見的網域包括 .com、.shop、.store、.online 和 .football,以低成本與阻力作為選擇標準。

- 重疊的 DNS 表示行動由少數半專業操作者集中控制,並使用預先設定的詐騙工具包。

- Telegram 與暗網論壇已開始推廣假票、仿冒商品及支付詐騙工具包。

售票系統干擾與殭屍網絡濫用

除了一半的詐騙手段外,Check Point還發現行動中存有系統性的攻擊,目的是要破壞國際足球總會售票基礎設施。

網絡犯罪份子正在訓練殭屍網絡淹沒預售排隊系統、搶購高需求的入場票,並操控動態定價模型。同時,專門針對FIFA的工具包與代理伺服器農場正在地下市場中被販售,這些策略與過去破壞Ticketmaster等大型售票平台的手法如出一轍。

更廣泛的威脅格局

- 球迷可能會在假冒的售票網站及串流平台上遭遇釣魚、財務詐騙與惡意軟件攻擊。

- 國際足球總會與贊助商正面臨品牌濫用、流量損失和仿冒商業行為等問題。

- 旅客可能會在不同賽事主辦城市與場館遭遇涉及住宿、交通或款待服務的地區性詐騙。

- 整個網絡生態系統,包括廣告網絡、網域註冊商及通訊平台,可能會成為詐騙的傳播管道。

Check Point 的建議

針對基礎設施相關單位

- 主動監控使用「FIFA + 年份 + 城市」作命名格式及多語言的註冊網域。

- 與網域註冊商合作,迅速標記並移除可疑網域。

- 要求使用與賽事相關關鍵字的網域持有人進行身份驗證。

針對國際足球總會與票務合作夥伴

- 在每個售票階段前加強反殭屍網絡與行為分析的系統。

- 發起官方認證活動以壓制虛假搜尋廣告。

- 向球迷清楚傳達官方的渠道與時間表。

針對球迷

- 僅透過國際足球總會官方渠道購票。

- 仔細檢查電子郵件,特別是拼錯的網域名稱或「好得令人難以置信」的優惠。

- 使用瀏覽器安全擴充功能並更新防毒軟件。

- 不要相信Telegram連結或社交媒體廣告中宣稱的「VIP 通道」或早鳥優惠。

最後提醒

距離世界盃開幕還有數月,但2026年的數碼戰爭已悄然開場。透過緊貼國際足球總會的時間表採取行動,及利用即將開始的預售窗口進行詐騙,網絡犯罪者正在為擴大影響力而做足準備。

這個活動不僅僅是網絡犯罪者抓住機會的行為,而是一場精心策劃的攻勢。若不立即採取行動,隨着賽事的全球影響力繼續擴大,詐騙行動也將持續蔓延。