Check Point:香港10月每週錄得1,858宗網絡攻擊

網絡安全平台供應商Check Point軟件技術有限公司公佈了 2025 年10月的《全球威脅指數》報告,指出香港每間機構遭受的網絡攻擊次數平均每週達到1,858次,按年增加37%,升幅已連續三個月在亞太地區排名第一。

隨著企業對生成式AI (GenAI) 工具的使用迅速擴展,Check Point Research指出敏感資料外洩的風險不斷增加。在十月,全球企業使用的每 44 個GenAI指令中,就有1個存在高度資料外洩風險,影響到87%會恆常使用GenAI工具的機構。另有額外19%的指令涉及潛在敏感資料,例如例如內部通訊紀錄、客戶資料或專有程式碼,這突顯了加強 AI管治和資料保護措施的迫切需要。

2025 年 10月《全球威脅指數》其他重點包括:

- 香港首當其衝的行業:上月,教育業為香港首要攻擊目標,緊隨其後是工業/製造業。

- 亞洲首當其衝的行業:上月,教育業為香港首要攻擊目標,緊隨其後是電訊業。

Check Point Research數據研究經理Omer Dembinsky表示:「10月數據顯示,隨着整體網絡攻擊數量上升,真正令人擔憂的是生成式AI及經由其他途徑引發的資料外洩風險,因為這可能會為攻擊者提供更多工具以策劃未來的攻擊。這種發展將為網絡安全防禦者帶來新的挑戰。唯一有效的方法便是以預防為先,利用實時的 AI工具和主動的威脅情報監視系統,在損害出現前先行阻截攻擊。」

新型釣魚攻擊利用Meta Business Suite對準中小企業

Statista數據顯示Facebook用戶逾54億,是全球最具影響力的社交平台之一,也是中小企業重要的市場推廣渠道,其龐大的覆蓋率及品牌信譽令 Facebook 成為網絡攻擊者的首選目標,一旦攻擊者假冒Facebook名義發動釣魚攻擊,後果尤其嚴重。

Check Point電郵安全研究人員最近揭露一項大規模的釣魚攻擊,網絡攻擊者濫用了Facebook Business Suite及facebookmail.com功能,傳送假冒Meta官方通知的釣魚郵件。此手法能輕易繞過傳統安全篩檢,充分展現犯罪份子如何利用知名平台的聲譽進行攻擊。

攻擊者已發送超過40,000封釣魚郵件至逾5,000名客戶,主要遍及美國、歐洲、加拿大及澳洲,並鎖定頻繁使用Facebook廣告的行業,包括汽車、教育、地產、酒店及金融等。

攻擊流程

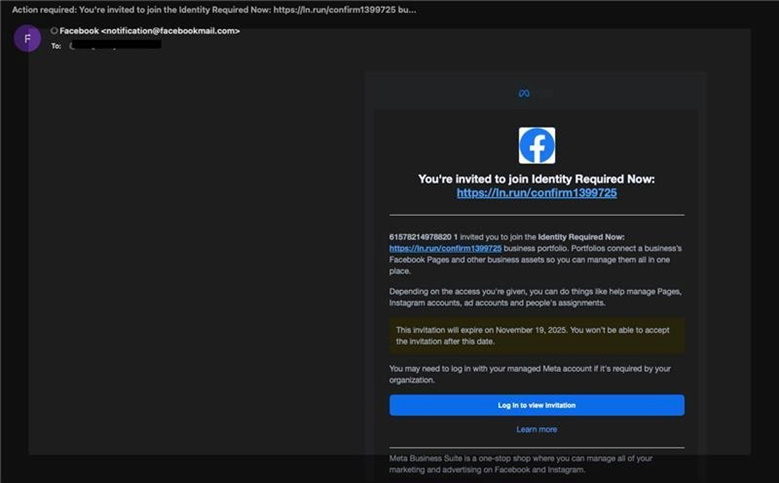

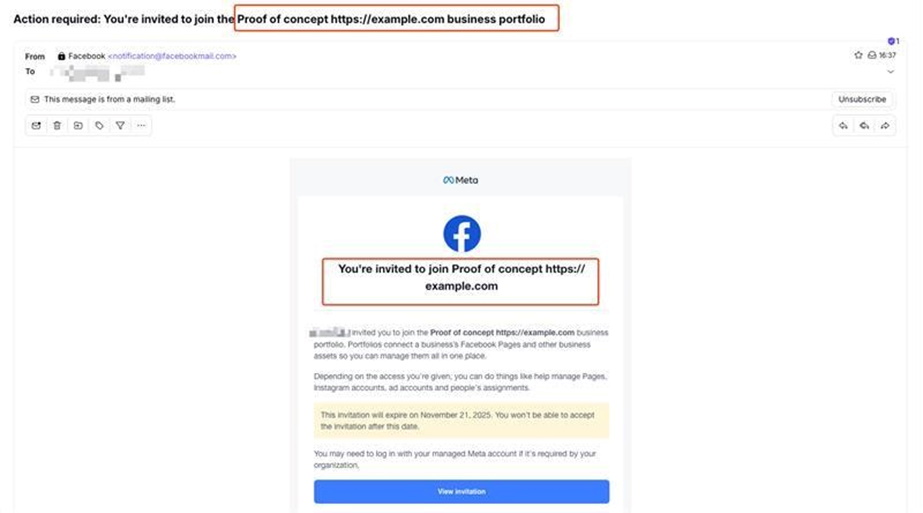

網絡犯罪分子首先以Facebook官方的標誌及名稱建立假冒的商業專頁,並利用商業邀請功能,發送看似官方通知的釣魚郵件。

關鍵在於,這些訊息都來自真實的 facebookmail.com 網域。一般用戶通常對陌生的發件地址不抱信任,但這次的電郵來自熟悉且受信任的域名,使釣魚訊息更具說服力。

釣魚郵件的危險性

這些電郵的設計與真實的Facebook通知無異,語氣急切,包括:

- 「請即行動:邀請您加入免費的廣告優惠計劃」

- 「Meta 代理合作夥伴邀請」

- 「帳戶驗證要求」

每封電郵均包含偽裝成Facebook官方通知的惡意連結。受害者點擊後,會被引導至一個釣魚網站(如 vercel.app等網域),以盜取其賬戶憑證及敏感資料。

為證實該攻擊手法,Check Point 研究團隊進行了一場內部實驗,證明 Facebook Business 邀請功能極易被濫用。研究人員先創建一個假冒的商業專頁、使用類似Facebook的標誌,並在其名稱中嵌入訊息和鏈接,再利用該平台的邀請機制來發送測試訊息。

攻擊規模及模式

Check Point 遙測數據顯示這次攻擊中有約40,000封釣魚郵件被發出,雖然多數機構收到不到300封郵件,但亦有企業總共收到超過4,200 封。

電郵的標題及內容高度重複,可見攻擊者使用了模板批量推送電郵,目的是希望廣泛散播攻擊及提升電郵點擊率,而非僅針對單一目標。

目標對象

此攻擊活動主要針對中小企業 (SMB) 及中型市場機構,少數大型知名企業亦有受害。這些企業特別依賴Meta平台進行客戶互動,其員工亦經常會收取到「Meta Business」的通知,因此更容易誤信偽造訊息。

再者,釣魚郵件通過官方的 facebookmail.com 網域發送,使訊息更具說服力,同時也難以被自動化系統辨識。

Check Point研究人員透過受控的實驗重現這項攻擊手法,證實商業邀請功能可被輕易操控以分發嵌入惡意連結的偽造電郵。

重要啟示

此攻擊活動顯示,網絡犯罪分子利用合法服務以獲取信任及繞過安全防線的行為已成為趨勢。雖然攻擊者採用漁翁撒網的策略發出大量釣魚郵件,但發件人的域名高度可信,令這種釣魚攻擊遠較一般垃圾郵件危險。

此攻擊活動亦揭示了數項重要的網絡威脅新趨勢:

- 利用大型平台的可信度:攻擊者不只假冒域名,更會利用主流平台的內建功能,例如借助Facebook官方的基建提高詐騙的可信度。

- 繞過傳統防護措施:許多電郵安全系統往往靠驗證域名聲譽及發件人進行攔截,但當惡意訊息來自可信的網域如 facebookmail.com 時,這些防禦往往失效。

- 平台責任問題:這次攻擊活動引發了人們對科技巨頭是否具備足夠措施來防止企業工具被濫用的疑問,只要攻擊者透過操控合法功具發動釣魚攻擊,用戶及機構都會面臨巨大風險。

機構的應對方法

除了 Facebook 等平台需要正視安全缺口,機構及個人用戶亦須主動降低風險:

- 加強用戶培訓:教育員工識別可疑要求,培訓內容不應只限於辨識陌生域名,亦要要求員工對來自可信來源的異常請求保持警惕。

- 採用先進的偵測方案:安全方案應結合行為分析及AI驅動的偵測,這樣一來,即使訊息看似妥當亦能發現可疑活動。

- 啟用多重身份驗證 (MFA):獲取帳戶憑證仍是攻擊者發動釣魚攻擊的主要目標。即使憑證外洩,MFA亦可防止攻擊者輕易入侵賬戶。

- 查核發件人及網址:留意品牌與其網域是否相符,例如是有着Meta標誌卻非來自Meta官方的連結。

- 避免點擊未經要求的電郵連結:用戶應直接登入官方Meta Business 平台進行操作。

Check Point 的保護措施

Check Point已升級其SmartPhish方案,專門偵測並攔截此類以Meta作為載體的釣魚攻擊。透過持續的監控及AI驅動的分析,此方案可助企業及早發現濫用可信網域的釣魚郵件。

未來趨勢與行動

釣魚攻擊的手法不斷演變,這次的攻擊活動反映了一個令人擔憂的趨勢:攻擊者不斷利用合法服務及具信譽的品牌作為載體進行攻擊。企業必須重新檢視如何識別及阻擋惡意行為,並採用結合攻擊意圖、行為及背景考量的整體防禦策略,以取代傳統的安全框架。