Sophos揭示ClickFix攻擊演變:macOS用戶成新目標

網絡安全解決方案供應商Sophos發布最新研究,揭示針對macOS用戶的ClickFix攻擊活動出現重大演變。Sophos X-Ops在過去五個月內識別出三波攻擊活動,顯示威脅組織正改變社交工程手法及惡意軟件能力,越來越多針對macOS部署資訊竊取程式。

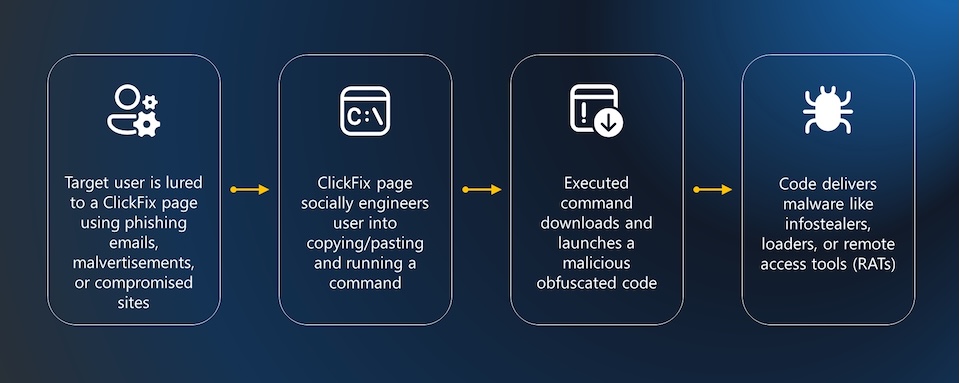

ClickFix是一種社交工程技術,誘騙用戶複製並執行惡意終端機指令,利用不了解執行未知指令後果的用戶。Sophos X-Ops觀察到三波部署了MacSync資訊竊取程式的攻擊活動,手法不斷演進¾可能是應對干擾行動,同時也反映了更廣泛的技術趨勢。

ClickFix攻擊活動演變:三種截然不同手法

第一波攻擊:2025年11月 – 冒充OpenAI Atlas瀏覽器

首波攻擊利用Google贊助網站冒充OpenAI Atlas瀏覽器。搜尋「ChatGPT Atlas」的用戶會被導向託管於sites.google.com、貌似官方網頁的惡意網站。點擊「下載macOS版本」會觸發終端機指令並安裝MacSync資訊竊取程式¾代表假冒品牌結合惡意終端機指令的基礎手法。

第二波攻擊:2025年12月 – 利用ChatGPT對話功能

到2025年12月,威脅組織改變策略,利用合法ChatGPT平台上的分享對話功能來誘騙用戶的信任。這些對話看似實用指南,卻將受害者重新導向至惡意的GitHub主題頁面。Sophos調查揭示攻擊規模驚人:截至2025年12月18日,跨多個網域錄得29,180次點擊,採用精密的規避技術,包括透過Telegram即時追蹤受害者及Cloudflare CDN防護作掩護。硬編碼字串顯示操作者使用俄語。這標誌著令人憂慮的轉變¾攻擊者開始利用用戶一般不會視為「高風險」的可信平台。

第三波攻擊:2026年2月 – 進階多階段MacSync變種

最新一波攻擊代表迄今最先進的版本,Sophos在比利時、印度及南北美洲均發現入侵案例。此版本採用多階段載入器即服務模式,配備API金鑰管控的C2基礎設施及記憶體內執行,以加強隱蔽性。最關鍵的是,它針對Ledger加密貨幣錢包應用程式 – 在合法應用程式植入助記詞的外洩腳本,並重新簽署以繞過macOS驗證,能夠立即清空錢包,對加密貨幣用戶構成直接財務威脅。

macOS用戶面臨日益增長風險

這些攻擊活動突顯macOS用戶面對的威脅環境正在演變。從假冒品牌網站轉向利用ChatGPT等可信平台,結合愈趨成熟的技術能力 (包括竄改加密貨幣錢包),顯示威脅組織正迅速適應作業系統安全措施及用戶行為。

macOS風險低於Windows的普遍觀念已不再準確。主流惡意軟件,特別是資訊竊取程式,現已經常影響macOS用戶,並在Sophos遙測數據中佔macOS偵測案例的顯著比例。Sophos預期此威脅環境將持續快速演變,並將繼續監察新變種、更新防護措施,以及在獲得數據時發布研究報告。

Sophos針對這些資訊竊取程式變種的防護:

- OSX/InfoStl-FQ

- OSX/InfoStl-FR

- OSX/InfoStl-FH

此媒體資訊總結Sophos X-Ops原始網誌《Evil evolution: ClickFix and macOS infostealers》的研究結果,由Jagadeesh Chandraiah、Tonmoy Jitu、Dmitry Samosseiko及Matt Wixey撰寫。