Petya 勒索程式大爆發 趨勢科技建議防範措施

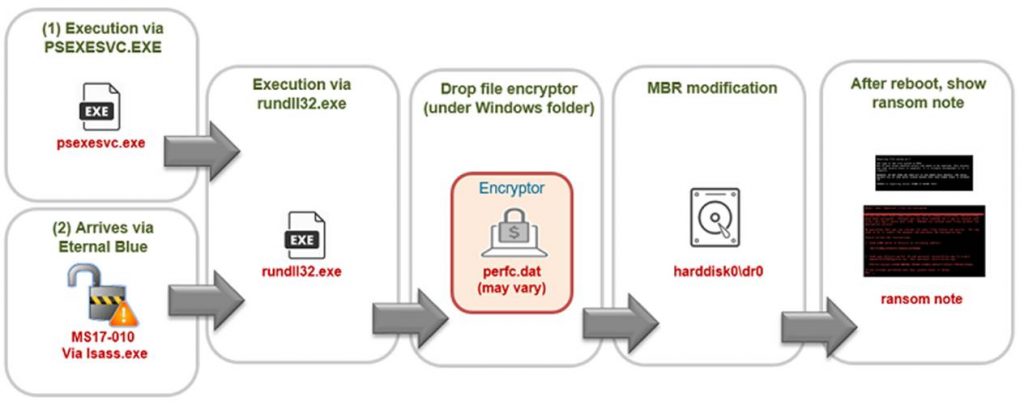

【2017年6月28日香港訊】針對昨晚開始橫掃全歐洲的勒索程式Petya,全球網絡資訊保安方案領導廠商趨勢科技(東京證券交易所股票代碼:4704)進行詳細分析後已將此變種命名為 RANSOM_PETYA.SMA,並指出,相比上個月造成全球大恐慌的WannaCry勒索程式,Petya散播的管道主要有兩種:其一為同樣利用微軟的 Eternalblue漏洞,針對企業及消費者用戶進行勒索攻擊。與上次WannaCry不同,Petya入侵電腦後會修改電腦硬碟中的主要開機磁區(Master Boot Record, MBR)設定,並建立預設排程於一小時內重新開機,一旦受害者重開機後其電腦螢幕將直接跳出勒索訊息視窗,而無法進行其他操作。

另一個值得注意的攻擊管道為其黑客利用微軟官方的 PsExec遠端執行工具,以進階持續性攻擊(APT)手法入侵企業,一旦入侵成功,將可潛伏於企業內部網絡中並感染企業內部的主要伺服器,進一步發動勒索程式攻擊,對企業內部機密資料進行加密勒索,以達到牟利目的。

【圖說】「Petya」勒索程式感染途徑

如何防範:

- 更新修補程式:建議無論是企業用戶或是消費者,都建議安裝更新電腦作業系統最新的修補程式,尤其是跟安全性弱點EternalBlue 相關的MS17-010安全性修補程式。此外也可透過 GPO 或是微軟官方的說明停用此類含有漏洞的 Windows Server Message Block (SMB) ,正確配置SMB服務才能免於受到此次攻擊影響,企業用戶也應嚴格管制擁有系統管理權限的用戶群組。

- 安裝資訊保安防護方案:目前趨勢科技的XGen™多層式企業端產品與消費端產品都已經自動將病毒碼更新,可有效防範此次的Petya威脅,消費者可用PC-cillin 2017 雲端版中的勒索剋星保護重要資料,而趨勢科技也提供企業用戶Patch Support的服務,可至此連結下載 (https://success.trendmicro.com/solution/1117665)。