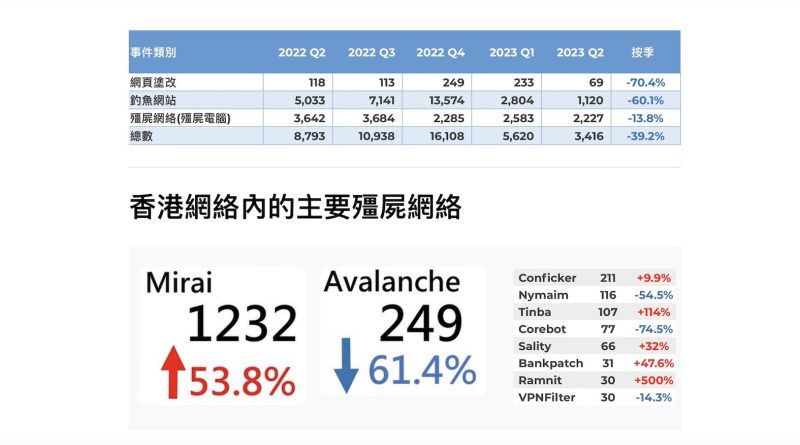

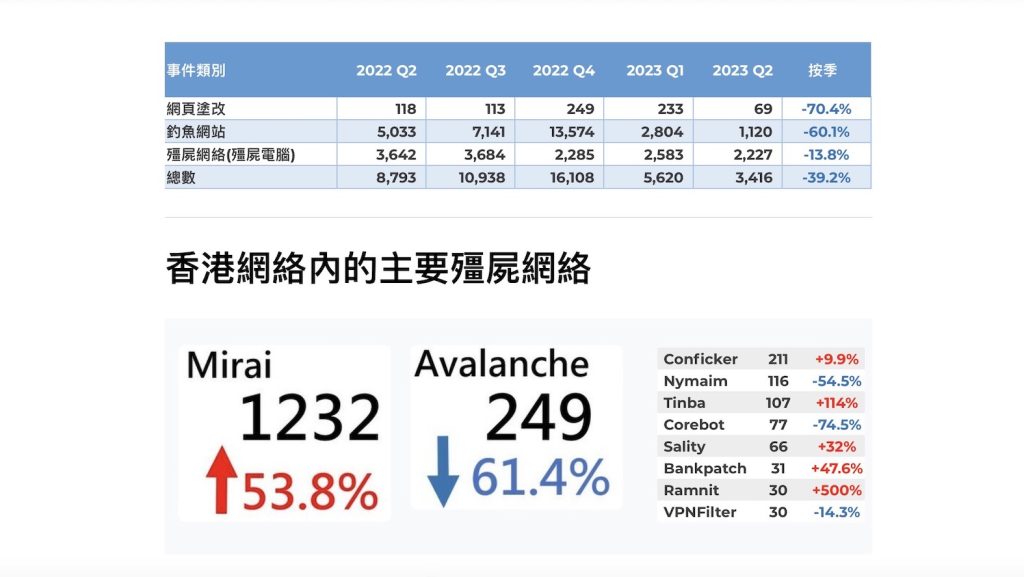

HKCERT:惡意軟件Mirai錄得1232宗 較上季增逾五成

香港電腦保安事故協調中心 (HKCERT) 編制的《香港保安觀察報告》新一個季度報告出爐。該報告指出,一款名為Mirai的有關殭屍網絡的惡意軟件數字急升53.8%至1,232宗本地報告,原因可能與物聯網裝置的普及和安全意識不足有關。

Mirai攻擊物聯網裝置

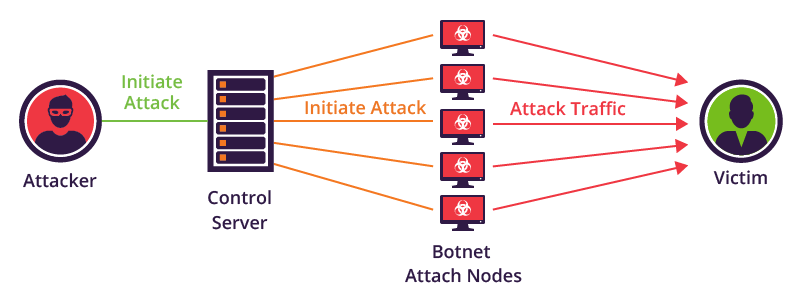

Mirai的主要功能是感染物聯網裝置,例如攝像頭、路由器和汽車等,並將這些裝置轉變成用於發動大規模分散式阻斷服務攻擊的殭屍裝置或殭屍網絡。一旦受到感染,Mirai會與控制中心建立連接,接收攻擊指令並執行攻擊。控制中心通常通過匿名網絡如Tor進行設置,使其難以追蹤或關閉。此外,電子郵件附件也是感染途徑之一。 Mirai能夠感染大量設備,從而能夠發起規模龐大的攻擊,對互聯網基礎設施造成嚴重破壞。

除了物聯網裝置的普及和安全意識不足外,大多數物聯網裝置的用戶並不了解當中的漏洞,也不知道如何保護自己的裝置,因而容易被感染並受到攻擊。其他原因可能源於Mirai的源代碼已經公開,令任何人都可以使用它來建立自己的殭屍網絡,進一步擴大了它的威脅範圍。

為了保護用戶的物聯網裝置免受Mirai和其他殭屍網絡攻擊的影響,HKCERT建議用戶應使用及定期更新複雜性高的密碼,例如混合使用符號、數字、大階及細階英文字母,及建議長度不少於12個字元;HKCERT同時建議用戶應更新設備的軟體和韌體,及限制設備的遠程訪問和關閉不必要的端口等安全措施。

為了保護用戶的物聯網裝置免受Mirai和其他殭屍網絡攻擊的影響,HKCERT建議用戶:

- 使用及定期更新複雜性高的密碼(例如混合使用符號、數字、大階及細階英文字母,及建議長度不少於12個字元)

- 更新設備的軟體和韌體

- 限制設備的遠程訪問和關閉不必要的端口等安全措施

- 定期進行安全檢查

- 保持網路安全意識

網絡釣魚事件較上季下跌60.1%

本季網絡釣魚事件連跌兩季至1,120宗,較上季下跌60.1%,對比去年同期跌77.7%。有關數字只反映寄存於香港系統內的網站情況,並不包括海外。換句話說,黑客可以將釣魚網站寄存海外伺服器,但攻擊香港用戶。另外,HKCERT亦觀察到近期有不法分子會利用社交媒體,如WhatsApp、Facebook、LinkedIn及Instagram進行欺詐,藉此騙取用戶資產及個人資訊。HKCERT為公眾提供一些網絡安全建議,減少用戶成為釣魚攻擊受害者的風險。

HKCERT舉辦「網絡釣魚 全城防禦」宣傳車活動,提高市民對於網絡釣魚的認知和防範能力。該活動亦與本地插畫家癲噹(DinDong)聯乘合作,透過多元化的宣傳方式,讓更多人了解網絡釣魚的危害;活動期間宣傳車覆蓋全港多個地區,「落區」宣傳防釣魚訊息。另外,由政府資訊科技總監辦公室舉辦的「智慧城市」巡迴展覽第四季已圓滿結束。HKCERT再次作為其中一間參與機構為各位市民介紹網絡釣魚及如何防範網絡釣魚,與市民一同洞悉「釣魚玩番轉」。

HKCERT已將針對物聯網的攻擊及網絡犯罪服務(CaaS)列為2023年五大資訊保安風險之一。早前更夥拍香港理工大學電子計算學系副教授羅夏樸博士及其本科生共同進行一項針對無人機的網絡安全研究,藉此喚起大眾對無人機及物聯網安全的關注;同時深入探討CaaS概念及其商業模式,並提供CaaS例子,防止成為這些網絡犯罪服務的受害者。