Mandiant:企業供應鏈攻擊加劇 網絡釣魚下跌

網絡安全供應商Mandiant公布新一年度Mandiant M-Trends 2022報告,追蹤了由2020年10月1日至2021年12月31日期間曾進行的企業調查。調查顯示網絡漏洞連續第二年成為最常見的入侵方式。事實上,根據Mandiant於報告期提及的應對事件中,其中37%是透過網絡漏洞入侵,而網絡釣魚僅佔11%;而透過供應鏈入侵的事件亦急劇增加,由2020年的少於1%增加至2021年的17%。

全球網絡攻擊停留時間中位數減至三週

根據Mandiant M-Trends 2022報告,全球網絡攻擊停留時間中位數 (即從網絡入侵開始到被識別之間的時間) 由2020年的24天減少至2021年的21天。報告更指出,亞太地區 (APAC) 的停留時間中位數跌幅最大,由2020年的76天驟降至2021年的21天,歐洲、中東及非洲 (EMEA) 的停留時間中位數亦有所下調,由2020年的66天降至2021年的48天,而美洲的停留時間中位數則維持於17天。

Mandiant亞太區包括日本副總裁及首席技術總監Steve Ledzian指出:「乍看之下,當我們看到M-Trends 2022報告指出亞太地區的網絡攻擊停留時間中位數從去年的 76 天大幅減少至21天時,我們感到欣喜,但仍需保持時刻警剔。 此外, Mandiant於美洲和歐洲、中東及非洲調查的受勒索軟件攻擊的百分比略有下降,然亞太地區則從12.5%增加到 38% ,增幅超過三倍。」

Mandiant北亞區副總裁及總經理徐海國表示:「今年M-Trends報告揭示了威脅攻擊者正在如何演變,如何使用全新技術進入目標環境。報告指出網絡漏洞仍然受到關注,並繼續成為最常見的入侵方式,但供應鏈攻擊顯著增加。 相反,今年的網絡釣魚攻擊明顯下降,反映機構提高了意識和改善偵測和阻截。由於透過漏洞作為初始入侵方式的攻擊持續增加,機構必須繼續專注於安全基礎,例如資產、風險和漏洞修補管理等部署。」

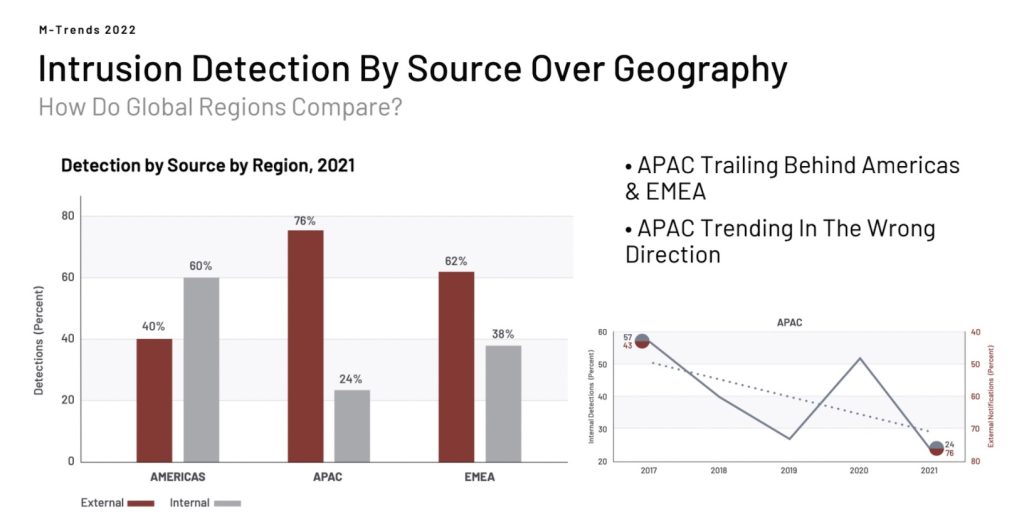

報告指出,在威脅入侵攻擊方面,於2021年,亞太地區和歐洲、中東及非洲機構主要藉由外部第三方識別,分別為62%和76%,與2020年的情況相反。至於美洲地區,約有60%的入侵透過機構內部偵測直接識別,與前一年的數據吻合。根據報告,隨著機構的偵測和應對速度上升,勒索軟件越見普及,令網絡攻擊的平均停留時間減少,其數字亦明顯較非勒索軟件低。

徐海國建議企業要持續進行網絡安全評測工作,以策安全。若人力資源有限,則可外判予相關服務供應商如Mandiant。

加強保安部署

Mandiant於M-Trends報告中提供有關降低風險的建議,包括使用在地的Active Directory、認證服務、虛擬平台和雲端基礎架構等等,以減少常見的配置錯誤。該報告亦提出加強主動式安全計劃的考慮安排,例如進行資產管理、稽核記錄保留原則以及漏洞管理及修補程式管理,以重申長期安全計劃的重要性。

為進一步支援社區及及各行各業,Mandiant不斷將其調查配對至MITRE ATT&CK框架,更於2021年將額外300多種Mandiant技術建構對應到該框架上。M-Trends報告亦指出,機構應審視近期出現的入侵事件中被普遍採用的技術,制定明智的安全策略,作出最佳準備。

M-Trends 2022報告摘要:

- 入侵方式:網絡漏洞連續第二年成為最常見的入侵方式。事實上,根據Mandiant於報告期提及的應對事件中,其中37%是透過網絡漏洞入侵,而網絡釣魚僅佔11%;而透過供應鏈入侵的事件亦急劇增加,由2020年的少於1%增加至2021年的17%。

- 受影響行業:商業及專業服務以及金融業為攻擊者的首要目標(皆為14%),其次為醫療保健(11%)、零售及酒店業(10%)以及科技及政府(均為 9% )。

- 全新多面向網絡攻擊勒索和勒索軟件TTP:Mandiant觀察到多面向的勒索及勒索軟件攻擊者正採用全新策略、技術及程序(TTP)於業務環境中快速部署勒索軟件。報告指出企業廣泛使用虛擬基礎架構,使其成為勒索軟件攻擊者的主要目標。